Как взломать чужой аккаунт во вк: бесплатные способы и специальные программы

Содержание:

Пароль BIOS

Пароль BIOS проверяется сразу после включения компьютера и еще перед запуском системы. Это предотвращает возможность попасть на ваш ПК во время вашего отсутствия, а также использование портативного компьютера и чтения содержащихся в нем данных при потере.

В более ранних версиях BIOS в дополнение к паролю установленному пользователем, существовал пароль доступа по умолчанию (предназначенный, например, для технического персонала). Однако, они быстро появились в Интернете и блокировка паролем BIOS перестала представлять какую-либо защиту. В настоящее время каждая версия BIOS имеет собственный пароль по умолчанию, поэтому вероятность найти в Интернете надлежащий значительно меньше.

Тем не менее, чтобы обойти защиту – просто выньте жесткий диск. Правда, в другой машине, предположительно, вы не сможете запустить систему с этого диска, но удастся прочитать его содержимое.

Доступные способы взломать чужой профиль

Если пользователи ищут способ, как взломать чужую страницу в ВК (В Контакте) бесплатно, то пытаются обойтись подручными инструментами.

#1 Ручной подбор пассворда

Хороший пароль, состоящий из случайных букв, цифр и символов, взломать практически невозможно, но пользователи редко используют такие пассворды. Если вскрыть чужую страницу «В Контакте» пытается человек из близкого окружения, то, как правило, пароль подбирается за несколько часов. Для этого перебираются даты, номера телефонов и имена близких людей в разных написаниях и сочетаниях. Задача облегчается, если владелец атакуемого профиля использует один пароль на разных сайтах.

#2 Сохранение пассворда на гостевом ПК

Для этого приглашают владельца нужного аккаунта в гости и предлагают авторизоваться с компьютера. Для надёжности устанавливают программы, сохраняющие все данные, которые вводятся с клавиатуры.

#3 «Восстановление» утерянного пароля

Сложный, но надёжный способ взломать ВК другого человека — это получить доступ к электронной почте владельца профиля. Дополнительно должна быть возможность прочитать смс с телефона владельца или информация о старых логине, пароле и электронной почте.

Для взлома потребуется:

На стартовой странице кликнуть «Забыли пароль».

Ввести украденную электронную почту.

- Подтвердить кодом из смс.

- Вести новый пассворд.

При таком подходе владельцу аккаунта будет сложно вернуть себе профиль, так как утеряна электронная почта.

Классификация способов взлома сайтов

Основными методами взлома веб-сайтов являются:

- SQL–инъекция — вставка SQL-запроса в текст, отправляемый через интерактивные формы. Таким способом можно получить несанкционированный доступ к базе данных сайта.

- Межсайтовое исполнение сценариев (XSS) — запуск вредоносного скрипта на сайте. Обычно такой код вводится в формы или передается в качестве переменной GET.

- Уязвимости в ядре сайта или системе управления контентом (CMS). Зная версию программного обеспечения сайта, злоумышленник может найти уязвимости для него и эксплойты к этим уязвимостям.

- Фишинг. С помощью фишинга злоумышленник может узнать пароль от панели администрирования или FTP-сервера.

- Общий (shared) хостинг. Если на таком хостинге неправильно настроены права доступа, то имеется возможность взломать сайт через уязвимых «соседей».

После удачного взлома перед злоумышленником открываются обширные возможности: украсть базу клиентов, их средства и ресурсы (виртуальную валюту, призовые баллы и бонусы), начать заражать компьютеры посетителей вредоносными программами, размещать несанкционированную рекламу на взломанном сайте, продать доступ к панели управления, устроить фишинг-рассылку и т.п.

Основные признаки взлома

Даже профессионал далеко не всегда сразу может выявить атаку злоумышленника. Кстати, сама по себе атака – это еще не взлом, но уже достаточно тревожный сигнал. Ваш аккаунт кого-то интересует, а это действительно серьезно, даже если вы не высокопоставленный чиновник, владелец крупной компании или популярная знаменитость.

Попытаться скомпрометировать вашу учетную запись могут завистники, соседи или коллеги, бывшие партнеры, просто мелкие мошенники. Ведь у каждого сейчас есть банковские счета, так или иначе привязанные к электронным картам. А иногда хакеры просто устраивают травлю. Итак, поводом для беспокойства могут служить следующие признаки:

Кроме того любые сообщения, отзывы и лайки с вашего аккаунта, которые вы не отправляли, могут быть признаком взлома

Выше перечислены лишь наиболее частые и явные признаки незаконного проникновения в ваши учетные записи. Виртуальные мошенники находят массу способов если не выкачать из вас деньги, то сделать ваше существование во многом невыносимым.

Как обезопасить свой аккаунт

| Совет | Подробная рекомендация |

| Использовать сложный пароль | Попытки подобрать искомую комбинацию ручным или автоматическим методом станут безуспешными, если:

составить уникальный набор букв и символов. использовать разные пароли в соцсетях, почтовых ящиках и других ресурсах, а не дублировать их. |

| Не использовать сомнительный софт | Для совершения некоторых действий или скачивания тем, программ, приложений может потребоваться заполнение «левых» форм и ввод личных данных. Лучше обойтись без некоторых развлечений, чем стать жертвой мошенников или вымогателей. |

| Игнорировать призывы к переходу по внешним ссылкам | Такими методами пользуются фишинговые сайты или зеркала, предлагающие альтернативный способ перехода на сайт соцсети. Для безопасного входа лучше воспользоваться сервисом или расширением VPN. |

| Использовать антивирусы | Поскольку стандартные антивирусные средства защищают от внедрения троянов лишь частично, целесообразнее будет воспользоваться такими продуктами как «Касперский Лаб.», «Доктор Веб», «Аваст» и др. |

| Применять двухфакторную аутентификацию | Если для посещения сайтов иногда приходится использовать компьютеры в офисах, у знакомых или друзей, риск похищений личных данных увеличивается в десятки раз. Для обеспечения безопасности аккаунтов и почтовых ящиков следует воспользоваться двойной авторизацией. Она предусматривает ввод не только логина и пароля, но и кода подтверждения, который поступает на мобильное устройство посредством SMS. |

https://youtube.com/watch?v=CwnDKWzCm1M

Приложения, не требующие ROOT-права

Представленные далее сервисы позволяют провести взлом без получения root-прав. Однако у таких программ есть минус, с их помощью можно получить контроль только над играми со слабой защитой. К тому же список доступных игр весьма ограничен.

CREEHACK

Программа позволяет приобретать платные вещи без внесения средств. Ее система поддерживает примерно 100 игр. Нужно сказать, что разработчик данного приложения сделал заявление о прекращении какой-либо поддержки программы, поэтому она не обновляется.

Чтобы провести взлом с ее помощью, нужно:

- провести отключение Google Play и прочих площадок Google, сделать это можно в настройках, нажав на кнопку «Остановить процесс»

- отключается мобильный интернет и Wi-Fi;

- далее запускается CREEHACK, следует нажать кнопку «On» для начала операции взлома;

- после этого нужно зайти в игру и произвести покупку, если предмет появился в арсенале героя, значит, взлом произошел успешно, если нет, следует установить другую программу.

Плюсы и минусы

Переведен на русский язык

Простые системные требования, небольшой вес

Несложный принцип работы, требуется только запуск

Совместимо с большинством устройств

Не взламывает онлайн-игры

Отсутствует поддержка разработчиков

Не работает, если включен интернет

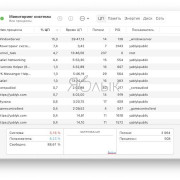

Функционал

3

База игр

8

Скорость

7

Вес

10

Системные требования

8

Итого

7.2

Самый простой и легкий софт, но очень ограниченный функционал.

Программой легко пользоваться, она понравится тем пользователям, которые давно хотят приобрести нужные вещи в игре.

APK EDITOR

Мощная программа, позволяющая проводить редактирование и взлом файлов с apk расширением. Можно менять строки локализации, изображение пейзажа, удалять рекламу и менять макет архитектуры в игре. Доступно две версии, платная Pro-версия и бесплатный вариант. Изменения сохраняются прямо в память гаджета.

Плюсы и минусы

Отличная служба поддержки

Можно удалять рекламу в играх

Есть возможность менять музыку в игре

Управление интуитивно понятно, интерфейс простой

Есть платный контент

В Pro-версии больше опций

Функционал

6

База игр

7

Скорость

5

Вес

8

Системные требования

8

Итого

6.8

Легкое приложение с минимальными требованиями, но небольшим списком опций

ArtMoney

Этот продукт хорошо известен продвинутым геймерам. С его помощью можно изменять количество ресурсов на любой подходящее значение. По отзывам, приложение отлично взламывает Android-приложения. Для того чтобы процесс был завершен успешно, требуется наличие компьютера, так как операция проходит через него. Есть платная версия.

Рекомендуется следовать данному алгоритму действий:

- мобильное устройство подсоединяется к ПК;

- с компьютера находится папка в памяти смартфона, где хранится информация об игре;

- далее нужно отыскать последнее сохранение, в большинстве случаев это файл с расширением savegame;

- загружается и запускается сервис ArtМoney;

- выбирается необходимый документ, проводится поиск значений.

- когда система программы нашла нужное число, можно поменять его на требуемое количество материала и сохранить файл.

После этих манипуляций телефон отсоединяется от компьютера. Следует зайти в игру и проверить значение ресурсов, оно должно измениться.

Плюсы и минусы

Программа бесплатная

Полностью переведена на русский язык

Большая библиотека игр

Быстро сортирует массивы данных

В платной версии больше функций

Все проводится через ПК

Приложение требовательно к компьютеру

Функционал

7

База игр

10

Скорость

8

Вес

3

Системные требования

3

Итого

6.2

Много функций, большая база игр и вместе с этим немалый вес и много требований.

Те используют данный вариант, должны понимать, что все манипуляции проводятся только с ПК, версии для смартфона нет. Однако с помощью компьютера можно поменять много параметров в игре на телефоне.

https://www.youtube.com/watch?v=rIljPL48W5w

Анализ риска

Основной риск для владельца сайта при взломе — потеря дохода. Если хакер разместит на взломанном ресурсе вредоносный код, то веб-сайт рискует попасть в черный список антивирусов и исчезнуть из индекса поисковых машин, что чревато падением посещаемости, а следовательно, и прибыли. Также существует вероятность, что злоумышленник просто удалит все данные сайта.

Кроме того, целью киберпреступников может стать конфиденциальная информация пользователей: их данные, фотографии, адреса электронной почты, номера телефонов, реквизиты банковских карт. Все это можно продать или, например, использовать как базу для шантажа.

Злоумышленники способны установить бекдоры и работать на сайте сколь угодно долго, оставаясь незамеченными. При этом ресурсы взломанного сервера могут использоваться преступниками для DDoS-атак на другие веб-сайты или для майнинга криптовалют.

Для противодействия взлому необходимо следить за любыми изменениями кода сайта

Также стоит обратить внимание на аномальные изменения базы данных — возможно, это сделано злоумышленниками. Для взлома могут использоваться фишинговые рассылки, так что следует уделять внимание письмам, которые вы открываете, и ссылкам, по которым вы переходите

Также важно следить за отсутствием уязвимостей в своем коде или в версии ядра, на котором работает сайт. Например, в 2017 году более 100 000 сайтов на WordPress были атакованы через свежую критическую уязвимость, позволявшую получить полный контроль над сайтом-жертвой

Например, в 2017 году более 100 000 сайтов на WordPress были атакованы через свежую критическую уязвимость, позволявшую получить полный контроль над сайтом-жертвой.

Управление чужим ПК с помощью Skype

Очень простой способ доступа к чужому ПК, который особенно пригодится в тех случаях, когда вы хотите подгадить обидевшему вас человеку. Делается это так:

- Выбираете обидчика в списке пользователей Skype. Кликаете левой кнопкой мыши по его имени — в появившемся окошке, напротив поля Skype, копируете логин пользователя.

- Заходите на сайт mostwantedhf.info, вводите в поле «User» скопированный ник и кликаете по кнопке «Resolve». После обработки запроса сайт выдаст нужный вам IP.

- Зайдите в программу Essential NetTools (скачать ее можно здесь), выберите в меню «NBScan», введите в строку «Конечный IP-адрес» найденный вами «айпи».

- Нажмите старт. Если в окне «NBScan» ничего не отобразится, значит, нужный вам пользователь отсутствует в сети либо заблокировал доступ к нему. Если все в порядке, вы увидите его в списке. Кликните по записи правой кнопкой мыши и подтвердите команду «Открыть компьютер».

После этого в своей «Сети» вы увидите папки, сохраненные на чужом ПК, и сможете мстить свой жертве: удалять документы, важные скрипты и т.п.

Незащищенные Wi-Fi точки, найти их можно где угодно, и в ресторанах, и в спортивных залах, в торговых центрах, в метро и отелях, в больницах. В частности их можно найти там, где есть большое скопление людей. И особенность в том, что все данные, которые передаются через открытые точки, не шифруются!

Сидите Вы в кафе, достаёте ноутбук и подключаетесь к открытой точке Wi-Fi. Спокойно заходите в интернет, на те же сайты как и обычно, и авторизуетесь на нужных Вам сайтах. Ну а в это время, злоумышленник, подключенный к той же точке, используя определённый софт, перехватывает весь трафик, проходящий через этот Wi-Fi, далее он анализирует его на наличие важных данных, (к примеру Ваш логин и пароль), при помощи специальных фильтров. Wi-Fi без пароля это большое зло, и все данные можно перехватить, если Вы подключены к открытой точке доступа.

Этот способ был актуален в те годы, когда в школах только-толко подключали Wi-Fi, и у большинства сайтов совсем не было никакого шифрования, и Wi-Fi был открытый. Используя Android с root правами можно было поиздеваться над школьниками и учителями. В итоге ты мог при помощи телефона перехватывать весь незащищённый трафик. Программа называлась DroidSheep. Таким способом можно было взламывать аккаунты и функционал этих программ на телефоне.

Взлом NASA

Раз Кевин Митник забрался на серверы Пентагона в 20 лет, то, наверное, стал самым молодым кибервзломщиком такого уровня? А вот и нет! Ведь Джонатану Джеймсу (Jonathan James) было всего 15, когда он получил несанкционированный доступ к серверам NASA.

Джеймс похитил множество данных, в том числе исходный код международной орбитальной станции. Ущерб оценили в 1,7 миллиона долларов. Правда, несовершеннолетнему нарушителю удалось избежать наказания.

К сожалению, судьба хакера весьма трагична. В 2008 году его подозревали в масштабном взломе компании TJX, и в итоге он застрелился, не вынеся давления. В предсмертной записке Джонатан рассказал, что невиновен, но не верит в судебную и правоохранительную системы. До сих многие сомневаются в том, что эта смерть действительно была результатом самоубийства, а не подстроена службами США.

Что нужно знать для взлома страницы?

После скачивания программы с целью узнать, как зайти в «Одноклассники» на чужую страницу, необходимо посетить профиль того пользователя, аккаунт которого вы хотите взломать. Вверху копируем ссылку на эту страницу или цифры, которыми она заканчивается. В разных программах предлагают те или иные действия. Цифры – это ID страницы. Эта комбинация у каждого пользователя индивидуальная, она не повторяется. Вставляем ссылку или цифры в строку программы-взломщика, периодически вводим капчу (кто не знает – это цифры или буквы для подтверждения того, что вы не робот). Ждем. После сканирования программа вам выдаст логин и пароль запрашиваемого человека. Затем открываете сайт «Одноклассники», вводите данные. Таким образом вы попадаете на страницу, где можете от лица ее владельца делать все, что вам угодно.

Как взломать сайт – скрипты.

Некоторые файлы попадают под общий обзор по ошибке. Некоторым скриптам разрешается вести лог событий. Так что если вы счастливый обладатель ПО, позволяющего, скажем, проверить в режиме онлайн нагрузку на сайт, убедитесь в том, что страницы содержащие в себе отчёты, сохранены в запароленных папках.

Тоже самое касается и страниц ошибок, возвращаемых сервером браузеру хакера. Там содержится немало информации, полезной для того, кто пытается взломать сайт . Так, если при появлении какой-то ошибки веб-сайт выдаёт кусок (порой немалый) кода, Google старательно его тоже индексирует, раскрывая секреты сторонним наблюдателям. Веб разработчиками применяется небезызвестная функция phpinfo для того, чтобы просмотреть, что не так с кодировкой сайта. Эта функция может много рассказать профессионалам по обе стороны баррикады. Просто для справки, взгляните и вы на возможности функции отладки. Проверьте в Google:

Но многие виды ПО отображают стандартный (потому легко находимый) сценарий сообщения, если сталкиваются с какой-либо ошибкой в процессе работы. Посмотрите на результаты поиска:

Сообщения об ошибках, подобные этой, могут нести в себе информацию о базе данных, стилях, именах пользователей…вобщем, почву для SQL инъекций. Скриптовые системы типа PHP, ASP могут генерировать ошибки, из которых можно выудить структуру каталогов и папок на сайте, названия скрипт-файлов и кое-что ещё полезное и достаточное, для того, чтобы взломать сайт . Иногда на руку взломщику играет и полезная функция в Google, которая кэширует страницы сайта и отображает обнаруженные и сокрытые системным администратором (но уже проиндексированные Гуглом) огрехи в безопасности.

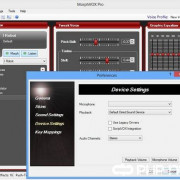

3. Джеймс Бонд среди приложений-шпионов. FlexiSPY

FlexiSPY – самый мощный “взломщик” телефонов из семейства шпионских приложений. Некоторые возможности он, похоже, позаимствовал у агента 007.

Вы когда-нибудь задумывались, каково это – скрытно и анонимно прослушивать чужие телефонные разговоры? С FlexiSPY вам это по плечу, и даже больше…

Однако занимает он не самые топовые позиции на рынке, поскольку является самым дорогим приложением. Более того, все его расширенные возможности доступны в пакете “Extreme”, причем, заметьте, по экстремальным ценам.

К тому же, начать карьеру “взломщика” с FlexiSPY можно будет при условии, что у вас есть root-права и физический доступ к контролируемому телефону.

Преимущества FlexiSPY?

Запись звонков

Помимо “прослушки” вы также можете записывать телефонные разговоры, чтобы послушать их позже или использовать в качестве доказательств в различных ситуациях.

Как бы то ни было, прослушивание в большинстве стран считается незаконным, поэтому в качестве официальных доказательств использоваться не может.

Взломщик пароля

Это отдельное бесплатное приложение, которое вы получаете вместе с пакетом “Extreme”.

Ловкость рук, немного волшебства и… вуаля, все пароли, использующиеся на подконтрольном устройстве, к вашим услугам. Сам процесс проходит на автопилоте и не так утомителен, как кейлоггер.

Прослушивание звуков вокруг

Встроенный в телефоне микрофон позволит записать все звуки, раздающиеся в непосредственной близости от контролируемого устройства.

Каково это взломать телефон с FlexiSPY?

Процедура установки FlexiSPY так же проста, как и в случае с mSpy. Но для инсталляции приложения на iPhone требуется джейлбрейк, в то время как рутирование для устройства Android без надобности.

Возникает вопрос, почему. Все просто, данная функция, правда, не самая продвинутая, в FlexiSPY уже присутствует.

К тому же, FlexiSPY может влететь вам в копеечку и, если выбирать его, то только из-за невероятно мощных дополнений.

Как взломать телефон, ни разу его не коснувшись?

- Приобретите пакет Premium или Extreme, произведите оплату.

- Получив ссылку, пройдите по ней на панель управления. Следуйте пошаговым инструкциям для загрузки и установки “шпиона” на контролируемый телефон.

- Проведите джейлбрейк/рутирование, чтобы начать инсталляцию FlexiSPY на целевое устройство.

- Как только установка завершится, скройте значки Cydia и Superuser. Иначе ваше инкогнито будет раскрыто.

- Если целевой телефон подключен к сети, весь массив информации “перекочует” на вашу панель управления.

- Вам остается лишь воспользоваться тем, что плывет к вам в руки. Наши поздравления! Теперь и вы опытный взломщик.

Стоимость

FlexiSPY – самое дорогое шпионское приложение. Доступно 2 пакета для мониторинга: Premium и Extreme.

Premium, подобно другим приложениям-взломщикам, предлагает самый расширенный и продвинутый список функций, но по очень высокой цене. Extreme обладает всеми возможностями, перечисленными выше.

Так что, я бы рекомендовал приобрести пакет Extreme, если вам нужны его расширенные функции или… купить шпиона подешевле. Вы можете ознакомиться с ценами здесь >

6. Взлом MySQL

Если у нас есть доступ к файловой системе, то получение пароля от MySQL это дело техники.

Описанным выше способом (анализ виртуальных хостов и просмотр содержимого папок сайтов) находим адрес phpMyAdmin. Но phpMyAdmin может и отсутствовать — ничего страшного, можно работать с базой данных через консоль.

Самое главное, это проанализировать исходный код сайтов и найти там учётные данные. Чтобы упростить эту задачу, можно искать по содержимому файлов, особое внимание следует обратить таким строкам как:

- date_default_timezone_set

- mysqli_connect

- mysqli_query

- mysql_connect

- mysql_query

А также файлам с говорящими названиями, например, connectdb.php.

Weevely имеет команду для подключения к MySQL из командной строки:

:sql_console -user ПОЛЬЗОВАТЕЛЬ -passwd ПАРОЛЬ -host localhost

Либо если MySQL разрешает удалённые подключения, можно подсоединиться к хосту напрямую:

mysql -u ПОЛЬЗОВАТЕЛЬ -pПАРОЛЬ -h IP_СЕРВЕРА

Там внутри можно посмотреть базы данных:

show databases;

Там же можно посмотреть таблицы в базе данных и содержимое таблиц.

Рекомендуется:

- Изучение MySQL / MariaDB для начинающих

- 20 команд MySQL (mysqladmin) для администратора базы данных в Linux

Если нужно сделать дамп всех баз данных для скачивания, то это делается командой:

mysqldump -u ПОЛЬЗОВАТЕЛЬ -pПАРОЛЬ --all-databases > all-databases.sql

Между опцией -p и ПАРОЛЕМ нет пробела — иначе появляется ошибка.

Если страницу взломали

Если страницу ВК все-таки взломали, не нужно терять время на суету и бессмысленные переживания. Лучше сосредоточить силы на возврате своего аккаунта. Для этого необходимо:

Поменять пароль от профиля на более сложный.

Скрыть страницу от посторонних глаз.

Проверить ПК на вирусы.

Однако если мошенник уже успел поменять пароль, все эти действия не сработают. Придется обращаться в службу технической поддержки социальной сети для подтверждения права владения страницей и возврата контроля над ней.

Итак, сегодня существует немало способов взломать чужую страницу ВКонтакте. Но каждый пользователь должен знать их для того, чтобы защитить свой аккаунт от мошенников.

https://youtube.com/watch?v=tttfWZYZZbY

IT-специалист и продвинутый пользователь ВК. Зарегистрировался в соцсети в 2007 году.

Что такое взлом телефона

На первый взгляд данное действие кажется противозаконным. Ведь современные мобильные устройства используют не только как средства связи с окружающим миром. В данный момент смартфоны — это хранилища огромного количества личной информации пользователя.

Кроме того, некоторые способы взломы предоставляет возможность управлять мобильным устройством «жертвы». То есть «злоумышленник» получает доступ практически ко всему функционалу смартфона: может совершать голосовые вызовы и отправлять текстовые сообщения, устанавливать или удалять интересующие сообщения, изменять системные настройки оборудования.

Но, несмотря на такой богатый функционал множества «шпионских» программ для взлома гаджетов, в основном, доступ к мобильному устройству другого пользователя использую исключительно ради получения необходимой взломщику личной информации абонента.

8. Промежуточный итог

Итак: сервер скомпрометирован через уязвимое веб-приложение.

Уже на данном этапе:

- Получен доступ в файловую систему

- Получен доступ к исходному коду сайта

- Есть возможность редактировать файлы веб-сайтов

- Получен пароль от СУБД, получен доступ к базам данных, есть возможность редактировать базы данных

- Получены пароли пользователей от сервисов

- Анализ паролей выявил в них явную закономерность

- Найдены другие сайты и получен их исходный код

Можно уже сейчас составлять отчёт для владельца-заказчика и завязывать с этой оценкой безопасности.

Краткое содержание отчёта: всё плохо.

Но у этой истории будет ещё и вторая часть. Смотрите продолжение «Как взламывают сайты (часть 2)».

Заключение

В Интернете можно найти большое количество разнообразных предложений по взлому учётных записей. Подавляющее большинство из них, весьма ожидаемо, являются обманом. Будьте осторожны и не устанавливайте расширения и приложения, не проверенные антивирусом, от сомнительных разработчиков

Злоумышленники рассчитывают на то, что устанавливая шпионское ПО, вы не станете обращать внимание на жалобы антивируса. В результате необдуманных действий, вы вполне можете потерять доступ к собственным учётным записям

Так что перед установкой любого программного обеспечения, обещающего вам взлом чужих аккаунтов, стоит несколько раз подумать.

Советы и выводы

Чтобы ваши личные данные были максимально защищены, необходимо позаботиться о надежности применяемого пароля. Не используйте в паролях то, что можно будет легко угадать: имя, фамилию, дату рождения, адрес, хобби, последовательные цифры и т.д.

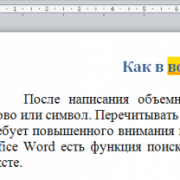

Вот один из примеров составления надежного пароля:

- Выберите случайное английское слово, например, symphony и напишите его наоборот – ynohpmys.

- Далее сделайте так, чтобы строчные буквы чередовались с заглавными – yNoHpMys.

- А затем добавьте несколько чисел, например, четные или нечетные числа из вашего номера телефона – y3No5HpM9ys.

На самом деле можно придумать множество подобных паролей, нужно лишь немного времени и фантазии. Ну а если ни того, ни другого нет, воспользуйтесь специализированным генератором паролей. В данном случае потребуется выучить только один сложный пароль. Почитать об этом можно здесь. Кроме того рекомендуется время от времени менять используемый пароль, а также не применять один и тот же пароль для разных аккаунтов.